Front CTS и Back CTS

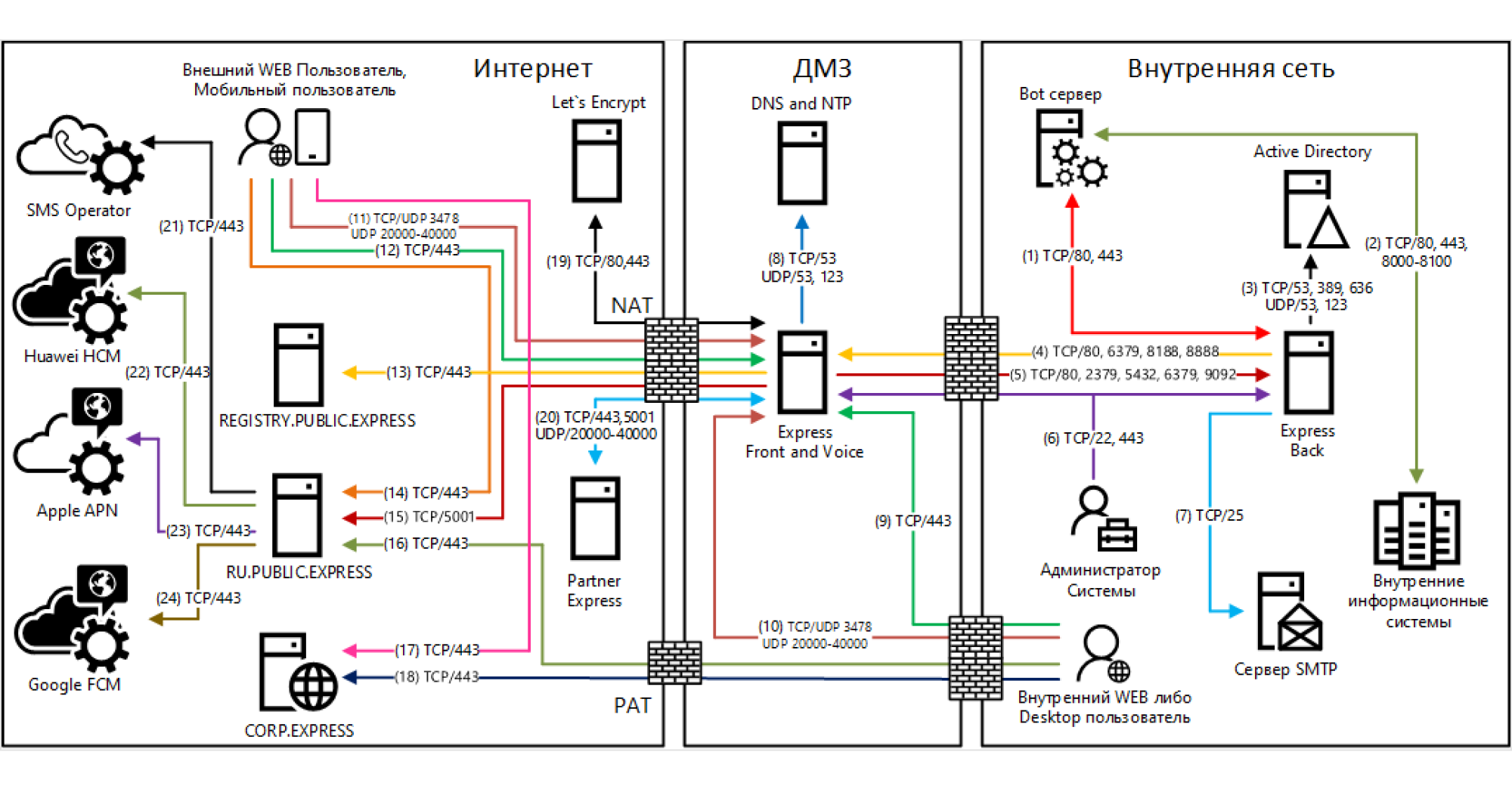

Типовая схема развертывания Front CTS и Back CTS:

Внимание!

Partner eXpress – партнерский сервер "eXpress" CTS, с которым можно установить доверенное соединение. Он расположен в локальной сети другой организации или сети Интернет. Пользователи такого сервера принимают участие в аудио- и видеозвонках с пользователями корпоративного CTS-сервера, поэтому для обмена медиаданными по протоколу SRTP необходимо открыть соответствующие порты.

Номера сетевых взаимодействий соответствуют номеру строки в статье "Cетевые взаимодействия Front CTS и Back CTS".

Разделенный сервер состоит из Front CTS и Back CTS серверов.

Сетевая схема взаимодействия с АТС при развертывании Front СTS + VoEx и Back CTS и сетевые взаимодействия для данной схемы развертывания представлены в в инструкции "Сетевая схема взаимодействия с АТС при развертывании Front CTS + Voex и Back CTS".

Front CTS сервер размещается в демилитаризованной сетевой зоне компании и содержит в себе следующие контейнеры docker:

- nginx (веб-сервер, который отвечает за маршрутизацию внутренних подключений);

- prometheus (отвечает за снятие, обработку и хранение метрик сервисов);

- traefik (отвечает за получение сертификатов от LE и терминация TLS на входе);

- transcoding (отвечает за перекодировку записи в выходной формат);

- trusts (обеспечивает взаимодействие с сервером ETS/RTS и другими доверенными корпоративными CTS).

- tinyproxy (обеспечивает доступ Back CTS к репозиторию "eXpress").

Примечание

Если на том же сервере развернут компонент VoEx, перечень контейнеров дополнится следующими:

- coturn (сервер STUN/TURN);

- redis (KV-хранилище);

- janus (сервис для групповых звонков).

При установке рекомендуется использовать отдельный системный Redis.

Back CTS сервер размещается в локальной сети компании и содержит в себе следующие контейнеры docker:

- ad_integration (интегрируется с Active Directory и другими LDAP-сервисами, отвечает за авторизацию клиента с помощью NTLM и AD);

- admin (интерфейс администратора);

- audit (сервис аудита подключений);

- apigw (сервис информирования пользователей о событиях в чатах);

- botx (отвечает за интеграцию с ботами);

- conference_bot (бот, отвечающий за уведомления о конференциях);

- corporate_directory (каталог открытых ботов и чатов);

- docker_socket_proxy (отвечает за ограничения доступа к сокету Docker);

- dlps (DLP-система "eXpress");

- email_notifications (отвечает за рассылку e-mail сообщений c кодом аутентификации);

- etcd (дополнение к settings, отвечает за хранение настроек сервисов);

- events (сервис информирования пользователей о событиях в чатах);

- file_service (сервис загрузки файлов);

- kafka (диспетчер сообщений между сервисами);

- kdc (хранилище ключей);

- messaging (сервис обмена сообщениями, отвечает за подключение клиентов через протокол websocket);

- metrics_service (сервис сбора индивидуальных показателей ets/cts серверов);

- nginx (веб-сервер, который отвечает за маршрутизацию внутренних подключений);

- notifications_bot (бот для отправки сообщений в глобальный чат);

- phonebook (адресная книга);

- postgres (основная база данных сервисов);

- postgres_exporter (отвечает за снятие метрик с postgres);

- prometheus (отвечает за снятие, обработку и хранение метрик сервисов);

- recordings_bot (бот, который посылает ссылку на файл записи после завершения кодирования);

- redis (KV-хранилище);

- redis_exporter (отвечает за снятие метрик с redis);

- routing_schema (сервис построения схем роутинга, визуализирует схему маршрутизации в чатах);

- settings (отвечает за хранение настроек сервисов);

- smartapp_proxy (отвечает за обмен файлами между SmartApp и сервером CTS);

- traefik (отвечает за получение сертификатов от LE и терминацию TLS на входе);

- transcoding_manager (управляет процессом кодирования);

- tinyproxy (локальный прокси-сервер, обеспечивает подключение Back CTS к репозиторию образов docker, используемых для установки и обновления изделия). Устанавливается отдельно при отсутствии доступа с сервера к registry.public.express;

- voex (сервис для совершения аудиовызовов).